Como parte de la enseñanza de los cursos de Ethical Hacking que tengo la oportunidad de impartir, suelo hacer uso de aplicaciones o sistemas vulnerables, con el objetivo de poder recrear escenarios y que los participantes puedan no solo identificar fallos de seguridad, si no también poner en practica, diversas técnicas de explotación de vulnerabilidades y desarrollar un adecuado análisis de la razón por la cual se producen estos bugs.

Como parte de la enseñanza de los cursos de Ethical Hacking que tengo la oportunidad de impartir, suelo hacer uso de aplicaciones o sistemas vulnerables, con el objetivo de poder recrear escenarios y que los participantes puedan no solo identificar fallos de seguridad, si no también poner en practica, diversas técnicas de explotación de vulnerabilidades y desarrollar un adecuado análisis de la razón por la cual se producen estos bugs.

OWASP Broken Web Applications Project (OWASPBWA) sirve perfecto para este objetivo, ya que es un conjunto de aplicaciones web vulnerables que se distribuye en una máquina virtual que puede ser importada en VirtualBox por ejemplo.

OBWA es una maquina virtual que contiene instaladas aplicaciones web como WordPress, Jommla, phpBB2 entre otros proyectos como Webgoat, DVWA, Multidae, etc.

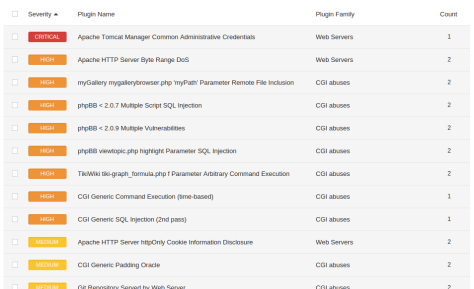

Lo más interesante desde el punto de vista académico, claro está 😀 es la gran cantidad de vulnerabilidades que podemos encontrar, basta con realizar un análisis con Nessus para darse cuenta de ello.

Dentro de las vulnerabilidades que se pueden explotar podemos citar algunas como :

WORDPRESS

CVE-2014-10021

WORDPRESS WP Symposium 14.11 shell upload

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-10021

CVE-2007-2426

high myGallery mygallerybrowser.php ‘myPath’

http://www.cvedetails.com/cve/CVE-2007-2426/

JOOMLA

CVE-2014-0793

Multiple cross-site scripting (XSS)

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-0793

phpBB2

CVE-2003-1215, CVE-2003-1216

SQL injection vulnerability

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2003-1215

Entre muchas otras vulnerabilidades que se pueden encontrar.

Mas información :

Página del proyecto

https://code.google.com/p/owaspbwa/

Archivo OVA para importar en VirtualBox

http://sourceforge.net/projects/owaspbwa/files/1.1.1/

User Guide

https://code.google.com/p/owaspbwa/wiki/UserGuide

Vídeo de la conferencia de presentación

https://www.youtube.com/watch?v=cwjcfAgKqcg

Espero les sirva

Saludos

Juan Oliva

@jroliva

Deja un comentario