Un Pentester normalmente está focalizalizado en la detección de vulnerabilidades, sin embargo a este «doble skill» que considero hoy tienen que tener los que somos especialistas en Ciberseguridad, el cual tiene que ver en que no solalmente tienen que saber detectar y explotar la vulnerabilidad si nó tambien saber como remediarla cuando el cliente lo solicite.

Es así que vamos a ver una vulnerabilidad muy recurrente en estos tiempos que es la denominada Sweet32 CVE-2016-2183.

1.- Detección y verificación manual de la vulnerabilidad

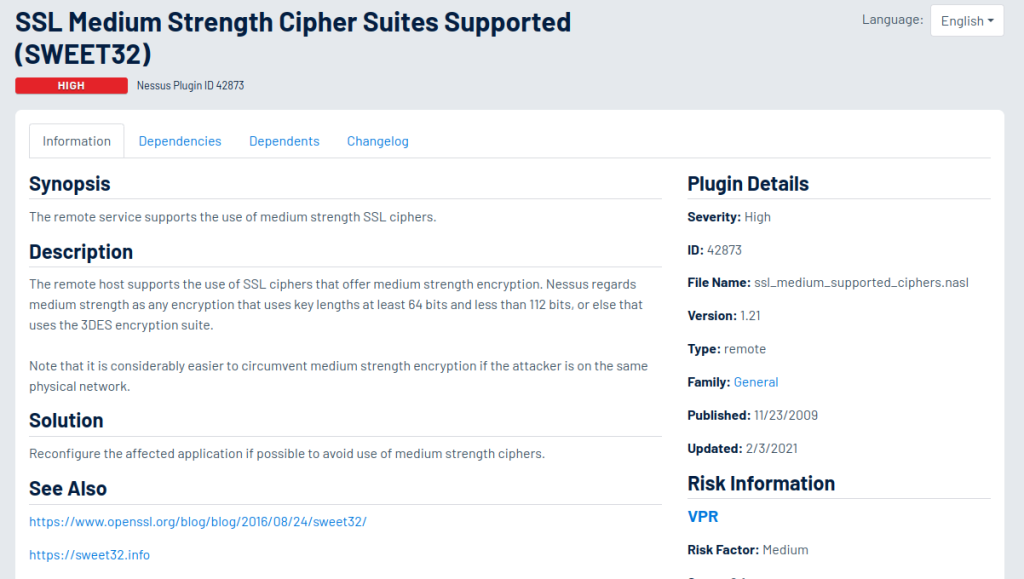

Así un analizador de vulnerabilidades la detectaría :

Como se puede apreciar es el uso de cifrado de intensidad o complejidad media para el cifrado SSL, lo cual involucra el uso de cifrado que use longitudes de clave de al menos 64 bits y menos de 112 bits, o que utilice el conjunto de cifrado 3DES.

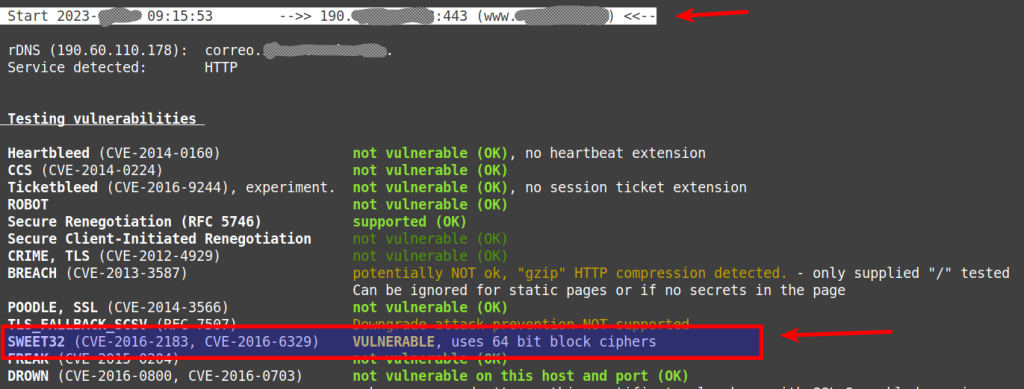

Cuando vamos a realizar verificación manual de la vulnerabilidad, es posible realizarla con varias herramientas, en lo personal a mi me gusta realizarla con testssl

Bueno hasta ahí detectamos y reportamos la vulnerabilidad, como vemos el CVE inclusive es posible reportala con nivel de criticiad alta, pero ahora cómo remediamos ?

2.- Remediación de la vulnerabilidad

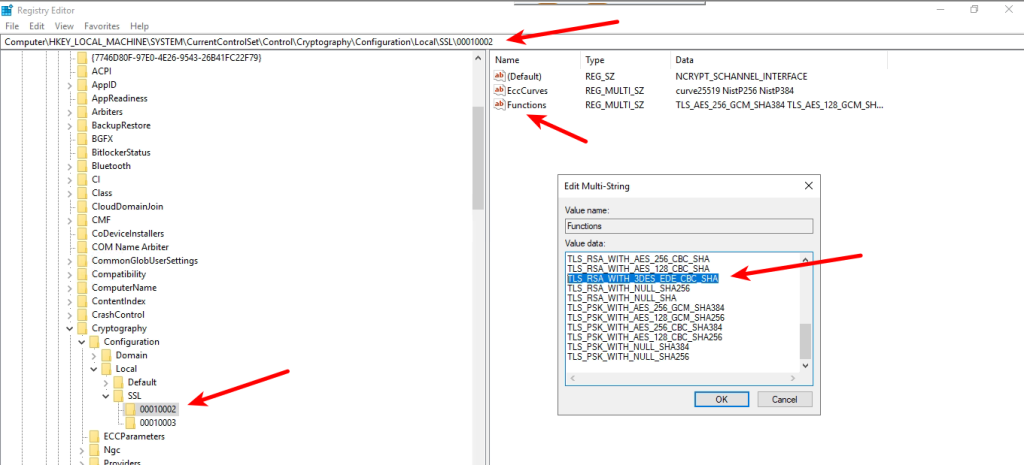

Para solucionar esta vulnerabilidad en sistemas operativos Windows Server 2019 , es necesario

- Ingresar al regedit en la llave :

Computer\HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Cryptography\Configuration\Local\SSL\00010002

Editar la llave “Funtions” y remover la linea «TLS_RSA_WITH_3DES_EDE_CBC_SHA» como se muestra a continuación :

Luego hacer clic en el boton «OK» para actualizar la llave, cerrar el editor y reiniciar el servidor.

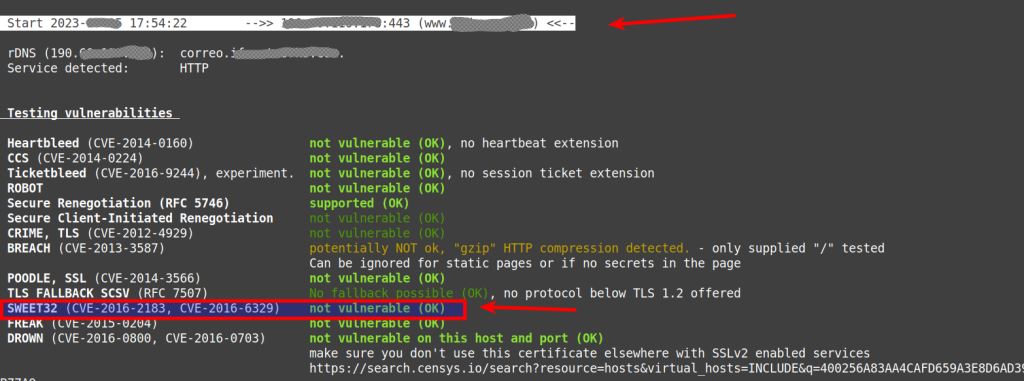

3.- Re-test.

Para evidenciar que la vulnerabilidad ya no está presente, volvemos a ejecutar la herramienta y tendremos el siguiente resultado.

Mas informacion en : https://learn.microsoft.com/en-us/answers/questions/348323/how-to-disable-3des-and-rc4-on-windows-server-2019

Espero les sirva.

@jroliva

Deja un comentario