El aviso de Ciberseguridad de EE. UU. emitido el pasado 03 de marzo del 2024, destaca como unos de los principales vectores de ataques usados por un ataque de Ransomware es el servicio de escritorio remoto «RDP» de Windows.

En este caso vamos a ver como proteger un servidor con Active Directory de ataques de fuerza bruta a las cuentas de usuario incluidas la del Administrador, en este caso la configuración fue realizada sobre un Windows 2019 Server.

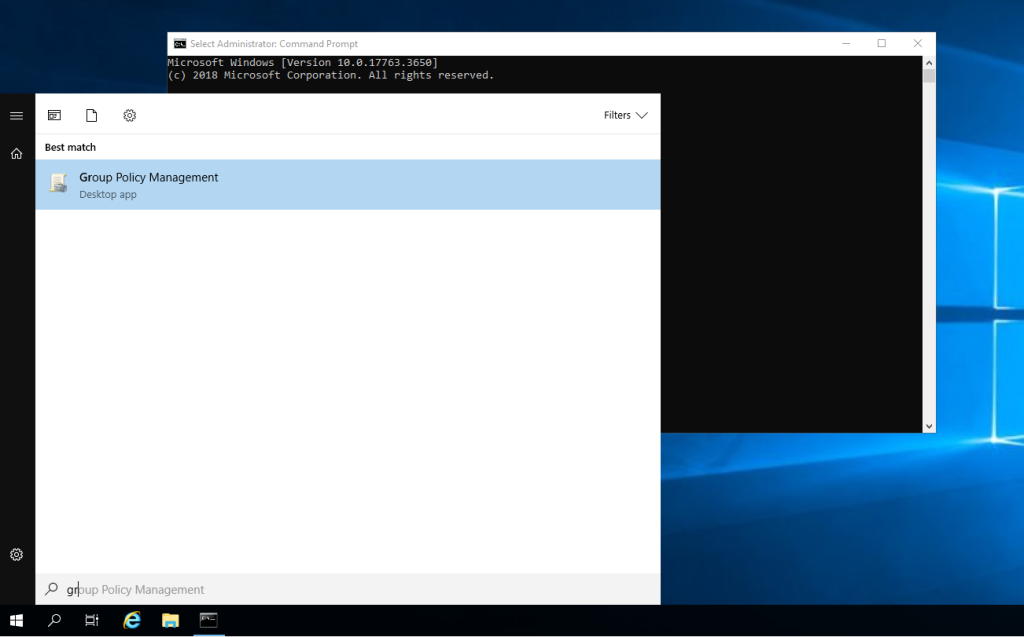

1.- Ingresar al Group Policy Management

Vamos a :

Group Policy Management

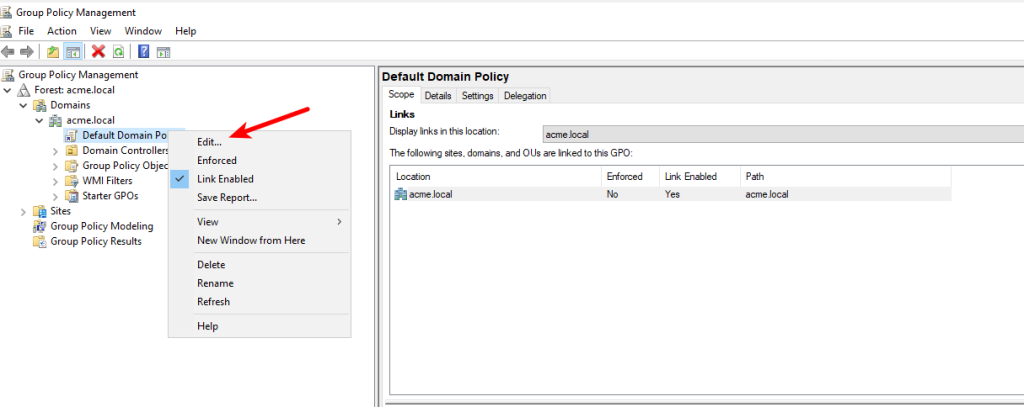

Luego em Default Domain Policy pulsamos clic derecho e ingresamos a editar

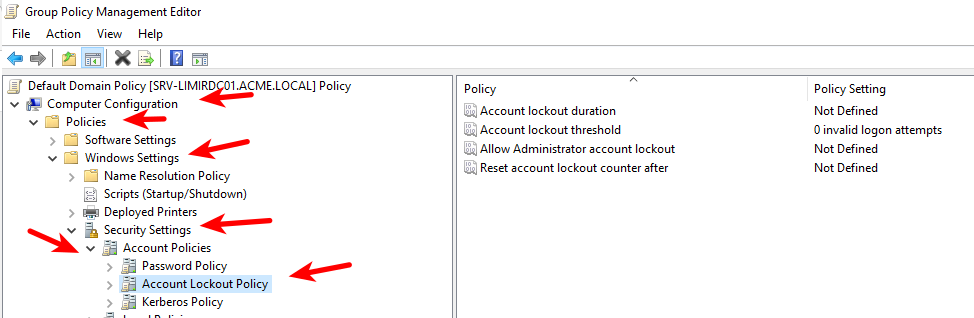

2.- Confifguracion de politicas.

Dentro del editor de configuracion de politicas vamos a :

Computer Configuration / Policies / Windows Settings / Security Settings / Account Policies / Account Lockout Policy

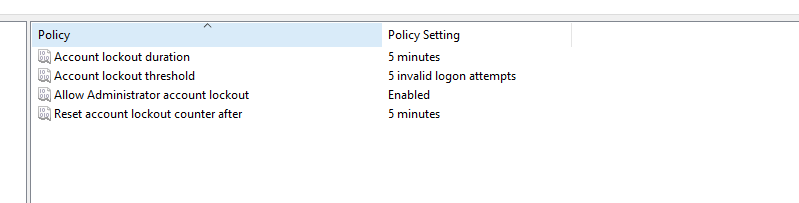

Tendremos que configurar las siguientes opciones:

Account Lockout Duration : Numero de minutos que la cuenta estará bloqueada)

Account Lockout Threshold : Cantidad intentos invalidos, luego la cuenta se bloqueará)

Allow Administrator account Lockout : Permitir que la cuenta de administrador tambien se bloqueará

Para este ejemplo definiremos los parametros de la siguiente forma :

3.- Ataques de fuerza bruta contra el servicio.

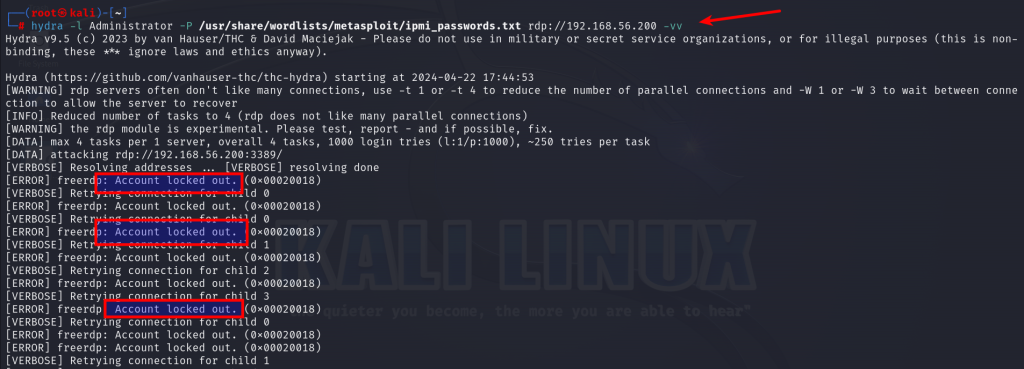

Ahora es necesario probar la nueva politica y se desarrolla una ataque de fuerza bruta

Como se puede apreciar, despues de algunos intentos la herramienta muestra que la cuenta fue bloqueada.

Finalmente les comparto el video de la configuración.

Espero les sirva.

Deja un comentario