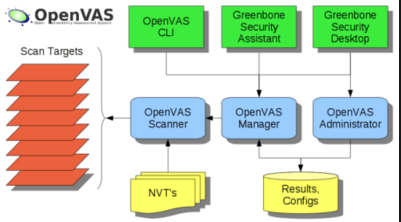

Ahora que Nessus (El analizador de Vulnerabilidades mas usado en en el mundo de Pentesting) se ha puesto un poco mas rígido en sus términos de uso, es hora de ir probando otras herramientas para Análisis de Vulnerabilidades, en este caso va ser OpenVAS, desde hace ya un tiempo, he venido escuchando mucho de este software, pero no había tenido la oportunidad de probarlo, en este caso vamos a ver el proceso de instalación en un sistema Ubuntu 14.04

1.- Instalar dependencias

#apt-get install build-essential bison flex cmake pkg-config libglib2.0-dev libgnutls-dev libpcap0.8-dev libgpgme11 libgpgme11-dev doxygen libuuid1 uuid-dev sqlfairy xmltoman sqlite3 libxml2-dev libxslt1.1 libxslt1-dev xsltproc libmicrohttpd-dev libsqlite3-dev

2.- Descargar y descomprimir OpenVAS

#mkdir openvas-src

#cd openvas-src/

#wget http://wald.intevation.org/frs/download.php/1638/openvas-libraries-7.0.1.tar.gz

#wget http://wald.intevation.org/frs/download.php/1640/openvas-scanner-4.0.1.tar.gz

#wget http://wald.intevation.org/frs/download.php/1637/openvas-manager-5.0.0.tar.gz

#wget http://wald.intevation.org/frs/download.php/1639/greenbone-security-assistant-5.0.0.tar.gz

#wget http://wald.intevation.org/frs/download.php/1633/openvas-cli-1.3.0.tar.gz

#tar xvfz openvas-libraries-7.0.1.tar.gz

#tar xvfz openvas-scanner-4.0.1.tar.gz

#tar xvfz openvas-manager-5.0.0.tar.gz

#tar xvfz openvas-cli-1.3.0.tar.gz

3.- Compilar e instalar OpenVAS

#cd openvas-libraries-7.0.1/

#mkdir source

#cd source

#cmake ..

#make

#make install

#cd openvas-scanner-4.0.1/

#mkdir source

#cd source

#cmake ..

#make

#make install

#cd openvas-manager-5.0.0/

#mkdir source

#cd source

#cmake ..

#make

#make install

#cd openvas-cli-1.3.0/

#mkdir source

#cd source

#cmake ..

#make

#make install

#cd greenbone-security-assistant-5.0.0/

#mkdir source

#cd source

#cmake ..

#make

#make install

4.- Creación de certificado e inicio de servicio

#openvas-mkcert

#ldconfig

#openvassd

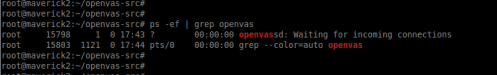

Tendremos que verificar que el servicio aya iniciado con

#ps -ef | grep openvas

Y veremos el siguiente resultado:

Con este resultado, estamos seguro que tenemos un proceso de OpenVAS ejecutándose

5.- Descarga de Firmas de Vulnerabilidades

#openvas-nvt-sync

#openvas-scapdata-sync

#openvas-certdata-sync

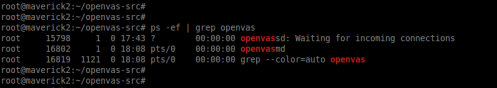

6.- Recargar procesos y finalizar configuración.

#openvas-mkcert-client -n -i

#openvasmd –rebuild –progress

#openvasmd

#gsad

Verificar que OpenVAS este funcionando:

7.- Crear el usuario de administración.

Con la instalación finalizada, podremos ingresar a la interfase web: https://DIRECCIONIP

Ingresaremos con el usuario «admin» y la contraseña generada en el paso anterior.

En otro post explicaremos como configurar OpenVAS para hacer una análisis de vulnerabilidades

En otro post explicaremos como configurar OpenVAS para hacer una análisis de vulnerabilidades

Saludos

@jroliva

Replica a Milo DCZ Cancelar la respuesta